Провідна платформа Інтернет-розвідки для виявлення загроз і керування поверхнею атак

Провідна платформа Інтернет-розвідки для виявлення загроз і керування поверхнею атак

|

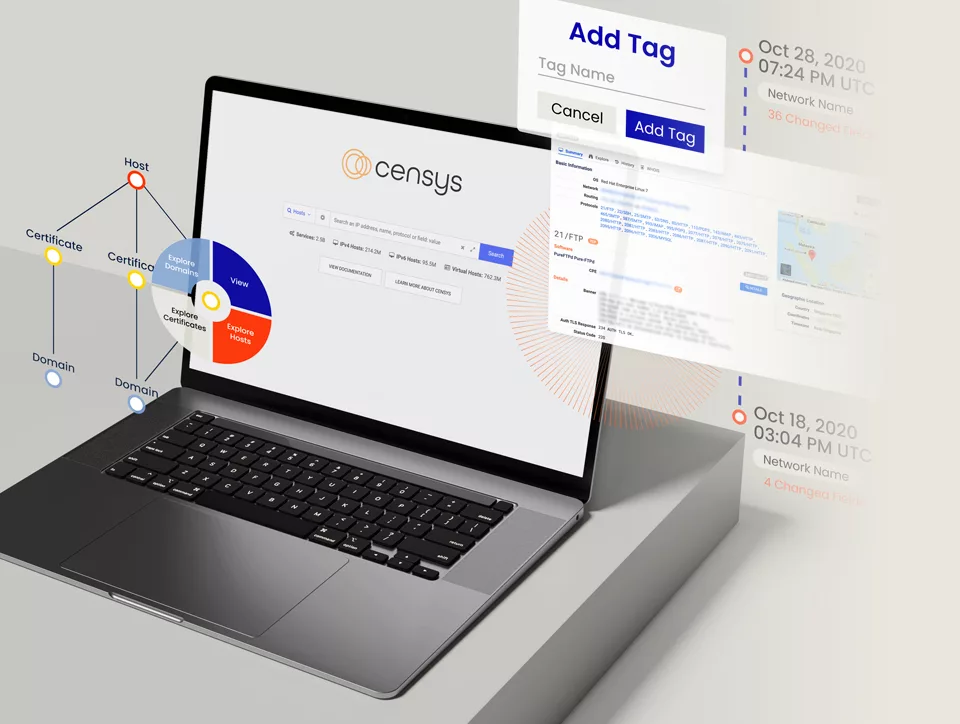

Платформа Censys – полювання на загрозу Censys Search надає найкращі у своєму класі дані для проактивного захисту вашої організації від передових загроз. Censys Search — це єдиний інтернет-сканер, який проводить щоденне комплексне сканування 100+ найкращих портів і власне виявлення служб на основі ML на всіх 65 тис. портів, скануючи на 63% більше послуг, ніж наш найближчий конкурент. Censys дає змогу командам безпеки приймати швидші рішення, надаючи контекст, необхідний для розуміння зв’язків активів, поточних конфігурацій і відомостей про виявлені загрози. Censys зберігає інформацію протягом двох років, що дозволяє проводити дослідження заднім числом, криміналістичний аналіз і бачити, як активи змінювалися з часом. Censys Search є лідером у галузі можливостей Інтернет-сканування, щоб забезпечити найбільший і найповніший набір даних Інтернет-розвідки. |

|

|

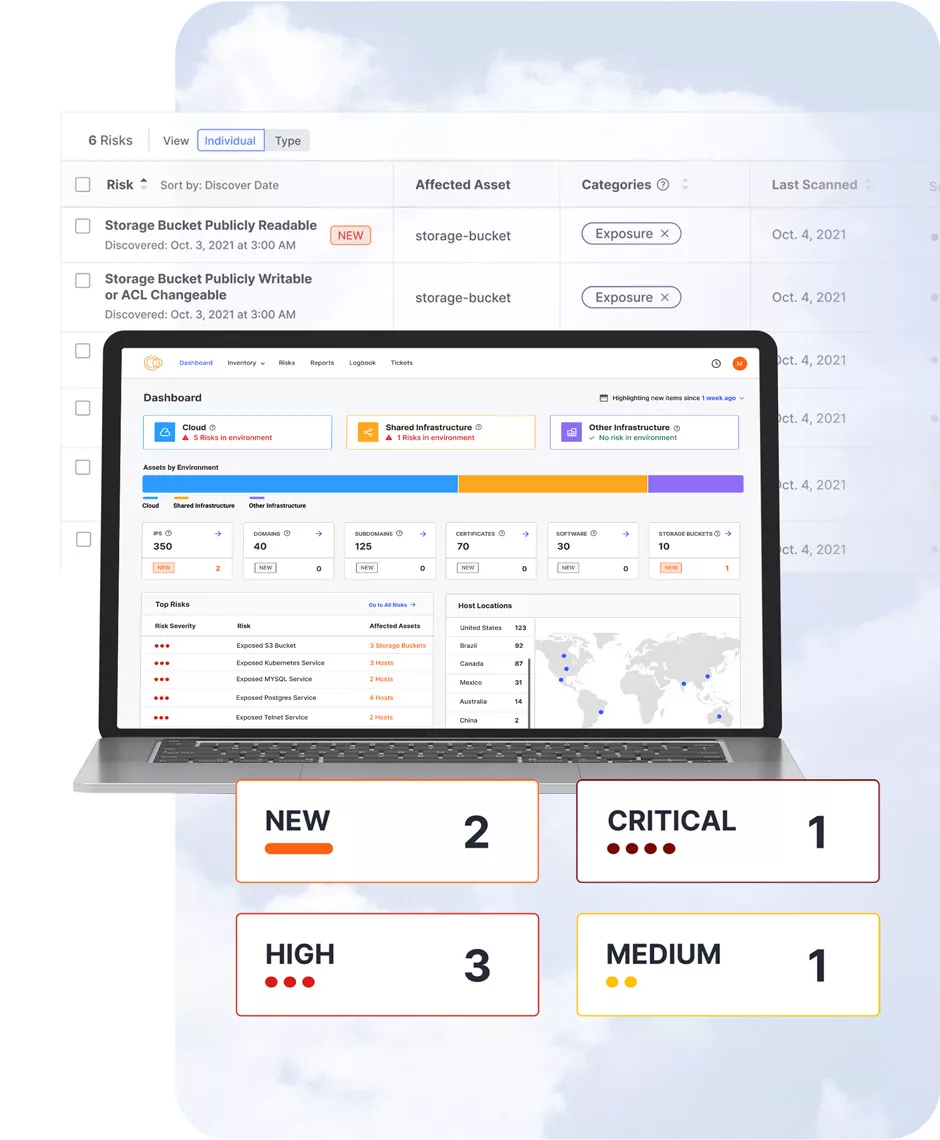

Платформа Censys – керування поверхнею атаки

Слідкуйте за 2 роками змін кожного активу або вашої поверхні атаки в цілому. Прості у використанні, гнучкі та безпечні розміщені хмарні конектори з щоденним прийомом інформації. Зручні інформаційні панелі для звітів про загальний стан і безпеку вашої поверхні атаки. Зрозумійте свою загальну схильність до вразливостей Zero-day і headline за хвилини. Оптимізуйте, автоматизуйте та інтегруйте свою екосистему безпеки за допомогою методів швидкого та надійного розгортання. Слідкуйте за 2 роками змін кожного активу або вашої поверхні атаки в цілому. Прості у використанні, гнучкі та безпечні розміщені хмарні конектори з щоденним прийомом інформації. Зручні інформаційні панелі для звітів про загальний стан і безпеку вашої поверхні атаки. Зрозумійте свою загальну схильність до вразливостей Zero-day і headline за хвилини. Оптимізуйте, автоматизуйте та інтегруйте свою екосистему безпеки за допомогою методів швидкого та надійного розгортання. |

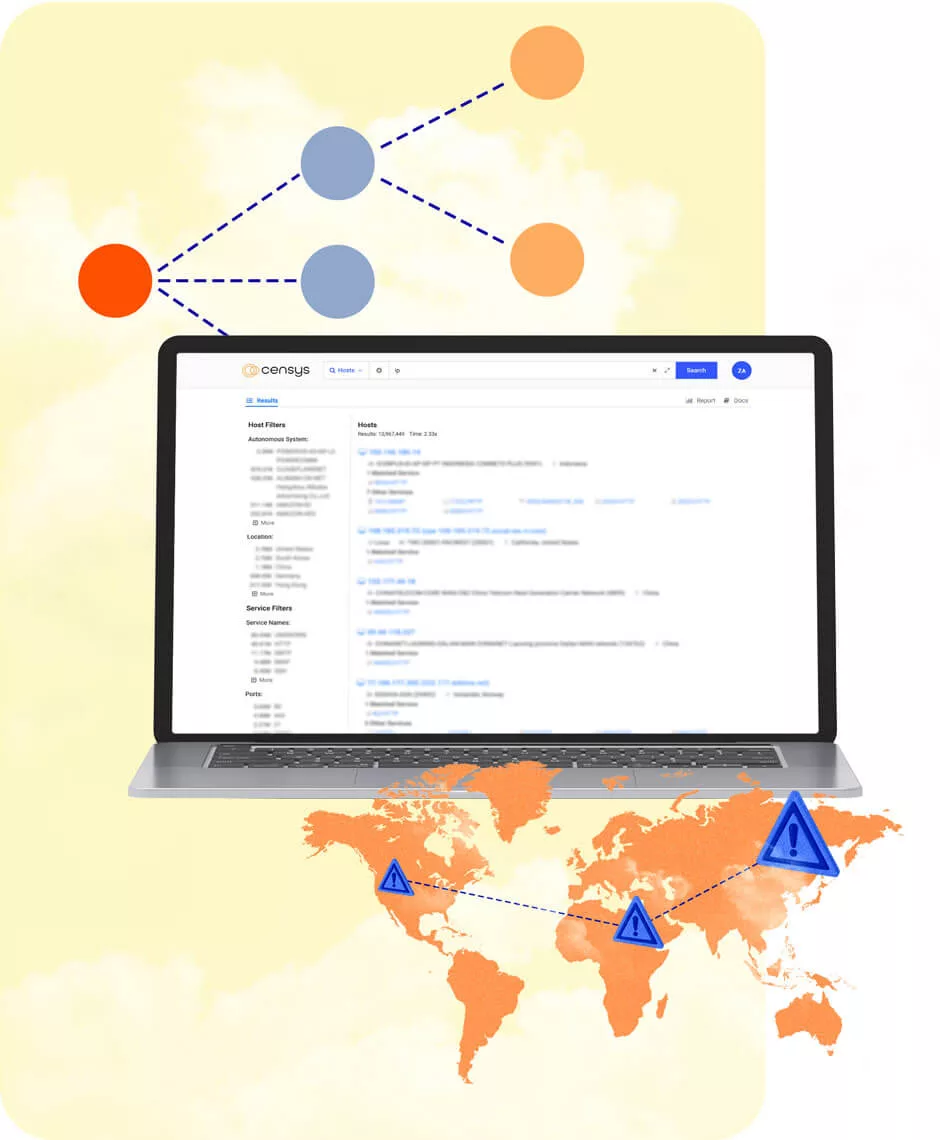

| Платформа Censys – інтернет-карта

Професіонали з безпеки можуть використовувати можливості Інтернет-карти за допомогою Censys Search, Censys Attack Surface Management або Censys Data Downloads. Інтернет-карту Censys також можна застосовувати до широкого кола програм для автоматизації операцій, покращення інструментів безпеки тощо. Створення карти це: щоденне комплексне сканування 100+ портів виявленням послуг на основі ML база даних сертифікатів x.509 щоденне оновлення всіх сервісів 3b+ у наборі даних детальна видимість відкритих портів і запущених протоколів ~100 глибоких сканерів протоколів і автоматичне виявлення протоколів для ідентифікації служб, що працюють на непризначених портах |

|

Проактивний захист державних установ

Щоб випереджати кіберзлочинців і державних суб’єктів, які націлюються на критичну інфраструктуру, організаціям FinServ потрібне надійне бачення свого цифрового сліду, постачальників та інфраструктури, що розвивається. Censys надає ці інтелектуальні дані, розширюючи можливості проактивного управління ризиками та зміцнюючи операційну стійкість у масштабі.

Відстежуйте еволюцію зловмисної інфраструктури та виявляйте IoC загрозливих акторів, таких як Volt Typhoon і BlackCat. Використовуйте аналітичні дані в реальному часі та історичні дані для проактивного виявлення та дослідження інфраструктури C2, відбитків пальців JARM, відкритих протоколів і підозрілих хостів.

Захистіть свій бренд, виявляючи та пом’якшуючи тиражі, спуфінг домену та інші шахрайські дії, а також відстежуючи хеші значків веб-сторінок, конфіденційні дані та ризики відповідності, які можуть поставити під загрозу репутацію вашої організації.

Інформуйте свою програму аналізу ланцюга поставок і забезпечте операційну стійкість, визначивши ризикованих сторонніх постачальників і ризики. Отримуйте завчасні попередження про потенційні порушення, які можуть поставити під загрозу ваш глобальний ланцюг поставок, і все це без необхідності розгортання.

Переконайтеся, що ваша інфраструктура залишається безпечною та сумісною, використовуючи найбільшу у світі базу даних сертифікатів x.509 для оцінки автентичності цифрових сертифікатів і контролю за аномальними, відкликаними або простроченими сертифікатами.

Зрозумійте, як це впливає на активи вашої зовнішньої поверхні атаки, і швидко визначте пріоритети виправлень, щоб зменшити ризики, використовуючи дані CVE з ідентифікатором CVE, складністю атаки, вектором атаки, необхідними привілеями, оцінкою CVSS і інформацією про KEV.

Отримайте глибше уявлення про поверхню атак, відстежуйте походження зловмисних дій і прискорюйте стримування та усунення інцидентів безпеки, співвідносячи всеосяжні та точні дані з вашими внутрішніми журналами та каналами розвідки про загрози.

Censys – як це працює? Підсумок

Censys – це потужний інструмент для дослідження Інтернету, який дозволяє збирати та аналізувати величезні обсяги даних про пристрої, що підключені до мережі. Його часто називають “пошуковою системою Інтернету речей”, оскільки він може виявляти все від веб-камер до промислових контролерів.

Як це працює:

Сканування Інтернету: Censys постійно сканує мільярди IP-адрес, щоб виявити активні пристрої та послуги.

Збір даних: При кожному скануванні збираються різноманітні дані, такі як:

1.Відкриті порти: Які порти пристрою відкриті для зовнішнього доступу.

2.Банери сервісів: Інформація, яку пристрій сам про себе передає (наприклад, версія операційної системи, тип веб-сервера).

3.Сертифікати: Інформація про SSL/TLS сертифікати, що використовуються для шифрування з’єднання.

4.Геолокація: Приблизне місцезнаходження пристрою.

Індексація даних: Зібрані дані індексуються та зберігаються в потужній базі даних, що дозволяє швидко здійснювати пошук.

Пошук та аналіз: Користувачі можуть використовувати Censys для пошуку пристроїв за різними критеріями, такими як:

1.Тип пристрою: Веб-сервери, маршрутизатори, IoT-пристрої тощо.

2.Версія програмного забезпечення: Для пошуку вразливих систем.

3.Географічне розташування: Для аналізу розподілу пристроїв по світу.

4.Багато інших критеріїв: За допомогою спеціальної мови пошуку.

| Для чого використовується Censys

Пошук вразливостей: Швидке виявлення пристроїв з відомими вразливостями. Розвідка: Збір інформації про мережі та системи потенційних супротивників. Моніторинг мережі: Відстеження змін в інфраструктурі та виявлення несанкціонованих пристроїв. Дослідження Інтернету: Аналіз тенденцій розвитку Інтернету та виявлення цікавих фактів. |

|

Важливо:

Етичне використання: Censys – потужний інструмент, який може бути використаний як для захисту, так і для атак. Важливо використовувати його відповідально та дотримуватися етичних норм.

Обмеження доступу: Доступ до деяких функцій Censys може бути обмежений для некомерційних користувачів або вимагати додаткової оплати.

|

Чому Censys

Середовище загроз стрімко змінюється, і зловмисники коригують свою тактику із загрозливою швидкістю. Як наслідок, сучасні організації повинні бути пильними, щоб захистити себе та своїх клієнтів від шкідливих порушень. Завдяки Censys організації можуть отримувати найточніші доступні дані, що дозволяє командам усувати загрози якомога ближче до реального часу. Censys забезпечує глибоке розуміння всього в Інтернеті, дозволяючи командам безпеки розуміти підключення активів, поточні конфігурації та деталі виявлених загроз. Крім того, групи безпеки отримують доступ до потенційних наслідків кожного ризику та рекомендованих кроків для усунення. Censys забезпечує найповніший і найточніший зв’язок речей в Інтернеті. За допомогою нашого вдосконаленого механізму атрибуції вихідні дані відкриваються для відображення пов’язаних активів, які потім збагачуються контекстними даними для ще більшої видимості. |